[국정원 해킹 파문]국민 메르스 공포에 떨던 지난달.. 국정원, 관련 정보 '미끼'로 사용

국가정보원이 이탈리아 ‘해킹팀’의 스파이웨어를 운용하는 과정에서 일반인들이 관심을 가질 만한 정보를 ‘미끼 링크’로 위장해 감시 대상자에게 접근한 것으로 드러났다. 국정원이 이용한 미끼 링크 중엔 중동호흡기증후군(메르스) 관련 정보도 포함됐다.

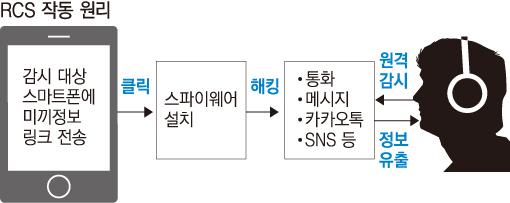

해킹팀의 스마트폰 해킹은 감시 대상자가 가짜 인터넷주소(URL)를 클릭하도록 유도해 스마트폰에 스파이웨어를 심는 방식으로 이뤄진다. 카카오톡에 첨부된 가짜 URL을 감시 대상자가 클릭하면 데스티네이션(목적지) URL로 넘어가는 짧은 시간 동안 스파이웨어가 자동 설치된다.

|

|

14일 경향신문이 위키리크스에 공개된 해킹팀 자료를 분석한 결과 국정원은 주로 구글·페이스북 등 사람들이 많이 찾는 홈페이지뿐만 아니라 빌보드 차트나 포르노 사이트 등 ‘낚이기 쉬운’ 링크를 데스티네이션 URL로 사용했다.

메르스 공포를 이용한 정황도 드러났다. 국정원(육군 5163부대)이 사용한 e메일 아이디 데블엔젤(devilangel1004)은 정부가 메르스 발생 병원을 공개하기 이전인 지난 6월3일 해킹팀에 e메일을 보내 미국 질병통제예방센터의 메르스 관련 질의응답 게시물을 데스티네이션 URL로 만들어달라고 의뢰했다. 확진자 30명, 사망자 3명이 발생해 메르스 공포가 한창일 때였다. e메일엔 ‘AndroidUpdate.default.apk’라는 파일이 첨부돼 있는데 이름을 위장한 스파이웨어일 가능성이 높다.

해킹팀은 2시간여 뒤 스파이웨어 URL 6개를 만들어 국정원에 제공했다.

새정치민주연합 김광진 의원실에 따르면 국정원이 RSC(Remote Control System)를 감시 대상의 스마트폰에 침투시키기 위해 해킹팀에 의뢰한 미끼 URL 주문 건수는 최소 87건이다. 가장 최근의 의뢰는 지난달 29일이며 매번 최소 2개에서 최대 6개까지 URL을 요구한 것으로 나타났다.

국내 블로그의 게시물을 특정해 미끼 URL로 사용하기도 했다. 국정원은 지난 3월30일에는 ‘제11회 금천구 벚꽃축제’를 소개한 블로그 게시물을 데스티네이션 URL로 만들어달라고 주문했다.

<김상범 기자 ksb1231@kyunghyang.com>

Copyright © 경향신문. 무단전재 및 재배포 금지.

- [국정원 해킹 파문]휴대폰 화면 들여다보듯..카톡·텔레그램 등 실시간 감시

- [국정원 해킹 파문]"전 국민 도청당했을 수도.. 여당은 침묵"

- [국정원 해킹 파문]"북한 공작원도 카톡해서.." 국정원장의 빈약한 변명

- [국정원 해킹 파문]'해킹팀' 설립자 "시민 감시하는 국가엔 제품 공급 중단"

- [국정원 해킹 파문]대선을 코앞에 두고.. 왜 다급하게, 누구를 감청하려 했나

- 일본 목욕탕서 700장 이상 불법도촬한 외교관···조사 없이 ‘무사귀국’

- 서울 다세대주택서 20대 남성과 실종 신고된 10대 여성 숨진 채 발견돼

- 안현모, 이혼 후 한국 떠나려고···“두려움 있었다” (전참시)

- 尹, 9일 기자회견 유력…대통령실 “할 수 있는 답 다하겠다는 생각”

- 인감증명서 도입 110년 만에…9월30일부터 일부 온라인 발급 가능해져